Una red de bots (abreviatura de «red de robots») es una red de computadoras infectadas con Malware que están bajo el control del atacante, conocido como «bot-herder». Cada máquina individual bajo el control de bot-herder se conoce como bot. Desde un punto central, el atacante puede ordenar a cada computadora en su botnet que realice simultáneamente una acción criminal coordinada. La escala de una red de bots (compuesta por millones de bots) permite al atacante realizar acciones a gran escala que antes eran imposibles con el Malware. Dado que las botnets permanecen bajo el control de un atacante remoto, las máquinas infectadas pueden recibir actualizaciones y cambiar su comportamiento sobre la marcha, inclusive pueden alquilar el acceso a su botnet en el mercado negro para obtener ganancias financieras significativas.

Las acciones de botnet comunes incluyen:

- Correo electrónico no deseado: aunque el correo electrónico se ve hoy como el vector más antiguo para el ataque, las redes de bots de correo no deseado son unas de las más grandes en tamaño. Se utilizan principalmente para enviar mensajes de spam, a menudo incluyendo Malware, en números elevados de cada bot. La botnet Cutwail, por ejemplo, puede enviar hasta 74 mil millones de mensajes por día. También se utilizan para propagar bots para reclutar más computadoras a la botnet.

- Ataques DDoS: aprovecha la escala masiva de la botnet para sobrecargar una red o servidor de destino con solicitudes, lo que hace que sea inaccesible para los usuarios previstos. Los ataques DDoS atacan a las organizaciones por motivos personales, políticos o para extorsionar a cambio de cesar el ataque.

- Fraude financiero: incluye botnets diseñados específicamente para el robo directo de fondos de empresas e información de tarjetas de crédito. Las botnets financieras, como la botnet ZeuS, han sido responsables de ataques que involucran millones de dólares robados directamente a múltiples empresas en períodos de tiempo muy cortos.

- Intrusiones dirigidas: botnets más pequeños diseñados para comprometer sistemas de organizaciones de alto valor específicos desde los cuales los atacantes pueden penetrar aún más en la red. Estas intrusiones son extremadamente peligrosas para las organizaciones, ya que los atacantes apuntan específicamente a sus activos más valiosos, incluidos datos financieros, investigación y desarrollo, propiedad intelectual e información de clientes.

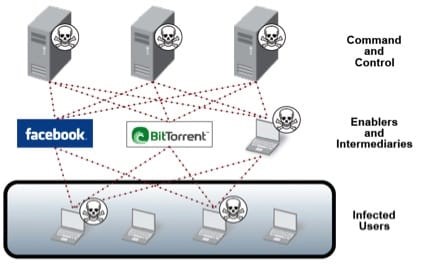

Las botnets se crean cuando el bot-herder envía el bot desde sus servidores de comando y control a un destinatario desconocido mediante el uso compartido de archivos, correo electrónico o protocolos de aplicaciones de redes sociales u otros bots como intermediario. Una vez que el destinatario abre el archivo malintencionado en su computadora, el bot informa de nuevo al comando y control donde el bot-herder puede dictar comandos a las computadoras infectadas. A continuación se muestra un diagrama que ilustra estas relaciones:

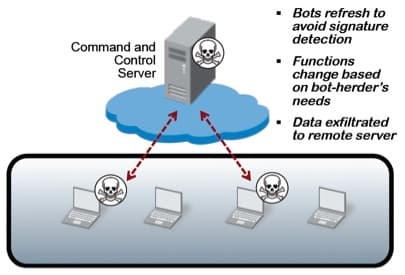

Los rasgos funcionales únicos de bots y botnets los hacen adecuados para las intrusiones a largo plazo. El bot-herder puede actualizar los bots para cambiar su funcionalidad completa según lo que él quiera que hagan y para adaptarse a los cambios y las contramedidas del sistema de destino. Los bots también pueden utilizar otras computadoras infectadas en la red de bots como canales de comunicación, lo que le proporciona a los robots una cantidad casi infinita de vías de comunicación para adaptarse a las opciones cambiantes y entregar actualizaciones. Esto resalta que la infección es el paso más importante, ya que la funcionalidad y los métodos de comunicación siempre se pueden cambiar más adelante según sea necesario.

Uno de los tipos más sofisticados de malware moderno, las redes de bots son una inmensa preocupación de ciberseguridad para gobiernos, empresas y personas. Anteriormente los malware eran un enjambre de agentes independientes que simplemente infectaban y replicaban a sí mismos, hoy en día las botnets son aplicaciones en red coordinadas centralmente que aprovechan las redes para obtener poder y resistencia. Dado que las computadoras infectadas están bajo el control del bot-herder remoto, una botnet es como tener un hacker malicioso dentro de su red en lugar de solo un programa ejecutable malicioso.